Haaaiiii.hhehehe, kali ini saya akan posting tentang "10 Hacker Terbaik Yang Mencetak Sejarah"

Cukup lama waktu saya untuk menyelesaikan postingan ini.hhehe. Sebagai seorang yang sedang mencoba masuk ke dalam dunia IT tentu saja saya ingin banyak tahu, termasuk hacker. Setelah mendengar cerita-cerita tentang hacker saya mulai kaggum dan ingin tahu siap saja hacker terbaik di dunia, terbaik bukan hanya dalam aspek membobol jaringan saja tapi mereka yang bisa mencetak sejarah.hhehe so ini dia 10 hacker terbaik dunia yang mencetak sejarah :

1. John Draper

Melakukan hacking jauh sebelum komputer mendapatkan tempat seperti saat ini.

Hari-hari hacking Draper dimulai pada awal 1970, ketika jaringan terbesar yang diakses oleh publik adalah sistem telepon. Pada saat itu, telepon diatur dengan sebuah sistem otomatis menggunakan frekuensi analog tertentu yang dapat dieksploit untuk membuat telepon jarak jauh atau bahkan internasional. Dikenal dengan istilah “Phreaking”, dan salah satu perangkat Phreaking yang terkenal adalah peluit mainan yang merupakan hadiah sereal Cap’n Crunch. Dengan peluit ini, Draper membuat perangkat Phreaking lain yang dikenal dengan BlueBox, perangkat yang dapat menghasilkan banyak nada lain yang digunakan oleh perusahaan telepon.

Hari-hari hacking Draper dimulai pada awal 1970, ketika jaringan terbesar yang diakses oleh publik adalah sistem telepon. Pada saat itu, telepon diatur dengan sebuah sistem otomatis menggunakan frekuensi analog tertentu yang dapat dieksploit untuk membuat telepon jarak jauh atau bahkan internasional. Dikenal dengan istilah “Phreaking”, dan salah satu perangkat Phreaking yang terkenal adalah peluit mainan yang merupakan hadiah sereal Cap’n Crunch. Dengan peluit ini, Draper membuat perangkat Phreaking lain yang dikenal dengan BlueBox, perangkat yang dapat menghasilkan banyak nada lain yang digunakan oleh perusahaan telepon.2. Steve Wozniak

Satu jalur nih sama John Draper, Wozniak tidak asing dengan Phreaking. Setelah Draper membagi detail dari rancangan BlueBox yang ia buat pada pertemuan Homebrew Computer Club meeting, Wozniak membuat versinya sendiri. Steve Job melihat potensi pasar dari perangkatnya itu dan kemudian duo steve ini membangun perusahaan ventura pertama mereka. Hari-hari hacking Wozniak dihabiskan dalam proyek-proyek yang legalitasnya dipertanyakan kawa. Dengan hasil dari penjualan blue boxes yang ia buat ditambah dengan kalkulator milik Wozniak dan mobil van Steve Job, mereka membuat Apple I. Dengan kemahiran marketing Steve, dan kini perusahaan mereka (Apple) menjadi salah satu perusahaan terdepan di industri gadget elektronik.

3. Robert Morris

Ketika kuliah pasca sarjana di Universitas Cornell, Robert Morris menciptakan caranya sendiri untuk memperoleh ketenaran. Menurut penjelasannya, ia membuat worm sebagai upaya untuk mengukur ukuran internet saat ini. Setelah dirilis pada tanggal 2 November 1988, Worm Morris berhasil menginfeksi 6.000 sistem (sekitar 10 persen dari komputer yang terhubung ke internet saat itu). Worm ini dibuat untuk tidak membahayakan, tetapi karena adanya kesalahan dalam algoritma replikasinya, worm tersebut bisa menyalin dirinya sendiri dengan cepat, menyebabkan beban berlebihan pada sistem dan akhirnya memberikan dampak pada Morris. Pada 1989, ia menjadi orang pertama yang dikenakan dakwaan Undang-undang Penipuan dan Penyalahgunaan Komputer pada tahun 1986.

4. Mark “Phiber Optik” Abene

Mungkin nama ini tidak familiar bagi anda. Ia tidak pernah melakukan hacking ke D.O.D atau mencuri jutaan dolar dari Bank. Yang ia lakukan adalah membuat jengkel AT&T. Sebagai member dari kelompok Hacker Masters of Destruction, Abene “mengobok-obok” sistem AT&T. Ketika sistem telepon AT&T crash, membuat 60.000 pelanggan tidak bisa menggunakan telepon dalam waktu lebih dari 9 jam, mereka dengan cepat menyalahkan Abene. Agen rahasia kemudian mengujunginya, menyita seluruh peralatannya, walau kemudian AT&T menyatakan bahwa kerusakan itu adalah kesalahan dari sisi mereka, Abene telah didakwa dengan dakwaan perusakan komputer tingkat pertama. Ia lalu mendapatkan dakwaan yang lebih banyak dan berat yang membawanya harus menjalani hukuman 1 tahun di penjara federal, yang menjadikannya sebagai hacker pertama yang mengalaminya.

Sebagai salah seorang “Master of Deception” phiber optik, menginspirasikan ribuan remaja untuk mempelajari sistem internal telepon negara. Phiber optik juga dinobatkan sebagai salah seorang dari 100 orang jenius oleh New York Magazine

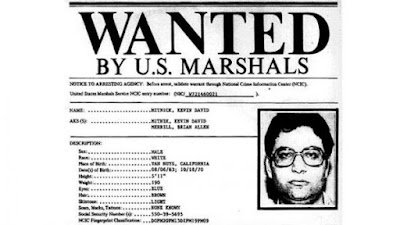

5. Kevin Mitnick

Kevin Mitnick mungkin adalah hacker paling terkenal dalam sejarah komputer, dikarenakan dia adalah hacker pertama yang masuk ke dalam daftar orang yang paling dicari oleh FBI. Sebagai master social engineering, Mitnick tidak hanya melakukan hacking komputer, ia juga melakukan hack pada pikiran orang. Pada tahun 1979, ketika berusia 16 tahun, ia melakukan hack dengan caranya kedalam sistem komputer dan menyalin perangkat lunak berbayar. Ia melibatkan diri dengan personil admin, seperti lewat panggilan telepon atau pesan email dan menipu mereka untuk memberikan password dan informasi keamanan yang lain. Setelah dua setengah tahun melarikan diri, Mitnick akhirnya tertangkap dan dipenjara selama lima tahun. Ia kini menjalankan konsultan keamanan komputer, Mitnick Security Consulting LLC.

6. Tsutomu Shimomura

Tidak semua bernaung dibawah payung Black-Hat. Tsutomu Shimomura adalah hacker White-Hat yang dihormati karena keberhasilannya menangkap Kevin Mitnick. Pada tahun 1994, Mitnick mencuri beberapa file pribadi Shimoura dan mendistribusikannya secara online. Termotivasi oleh balas dendam, Shimomura kemudian membuat teknik penjejakan dial untuk menemukan lokasi Mitnick. Berkat informasi dari Shimomura, FBI akhirnya berhasil menangkap

7. Richard Stallman

Pada tahun-tahun awalnya, Stallman adalah mahasiswa pasca sarjana dan programmer di MIT’s Artificial Intelligence Labs dimana ia terlibat dengan kultur hacking yang kaya di MIT. Sebagai pembela segala hal tentang Sistem Terbuka (Open Source), Stallman melawan ketika MIT menginstall sistem password pada jurusan Ilmu Komputer mereka. Ia kemudian melakukan dekripsi password pengguna (bukan hal yang mudah mengingat kecepatan komputer pada tahun 1970an) dan mengirimkan password tersebut kepada orang-orang itu dalam bentuk plaintext, dan menyarankan mereka mengosongkan password untuk membuat orang lain juga bisa menggunakan sistem tersebut. Pada tahun 1980, Stallman merasa tidak suka dengan sifat ekslusif yang dianut oleh kebanyakan manufaktur untuk perangkat lunak yang digunakan. Ia lalu merintis lisensi publik umum GNU (GPL) dan sistem operasi GNU, sebuah sistem operasi Unix-like yang sepenuhnya kompatibel dengan sistem Unix.

8. Linus Torvalds

Mengikuti jejak Stallman, Linus Torvalds adalah hacker White Hat yang lain. Hari-hari hackingnya dimulai dengan mesin Commodore VIC-20 kuno, lalu Sinclair QL, yang kedua-duanya ia modifikasi sendiri. Pada mesin QL tersebut ia membuat program Text Editor-nya sendiri bahkan juga sebuah kloning Pac-Man yang ia sebut Cool man. Pada tahun 1991, ia memiliki PC Intel 80836 dan mulai membuat Linux, yang pertama kali memiliki lisensi terbatas atas namanya sendiri, tetapi kemudian bergabung dengan proyek GNU dibawah GNU GPL. Torvalds awalnya tidak berniat meneruskan kerjanya membangun kernel, karena dianggapnya sebagai hobi, tetapi sejarah kemudian berkata lain, dan kini Linux menjadi sistem operasi yang paling akrab dengan hacker dan juga paling aman yang pernah tersedia di dunia.

9. Kevin “Dark Dante” Poulsen

Poulsen dianggap sebagai pelaku hacking paling keren sepanjang masa. Sebuah kontes radio yang diadakan oleh KIIS-FM menjanjikan bahwa mereka akan memberikan sebuah mobil Porsche 944 S2 yang baru kepada penelepon ke-102. Alih-alih mencoba peruntungannya diantara sekian banyak pendengar di Los Angeles, Poulsen malah mengambil alih seluruh jaringan telepon untuk memastikan bahwa dirinyalah yang akan menjadi penelepon ke-102. Dia kemudian menghilang setelah menjadi buronan FBI, yang membuatnya masuk dalam acara TV populer “Misteri yang Tidak Terpecahkan”. Hotline acara tersebut mengalami crash ketika episode tersebut ditayangkan. Kebetulankah ? Pada tahun 1991, Poulsen ditangkap dan didakwa atas beragam penipuan komputer, pencucian uang dan pelanggaran hukum. Yang menarik, selama penahanannya, Poulsen membuat 180 kali bantuan pemecahan kasus cyber crime dan bahkan mampu menangkap seorang predator seksual di MySpace.

10. Jonathan James

![[Image: jonathan+james.jpg]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEi4YOVw17QsJCuO8I7X0AMqCp5jHfsmH4X40eXKaTeSYNGn-lybXj44eaJE3mFfXP_R9_fTNrx439DQ7ieCm5Evgzcz1tIt2OGaCQ9c7AIcoJIAA9JSq5kOgaSf8r20ds95S2xa-4mJD-I/s320/jonathan+james.jpg)

yang terakhir adalah Jonathan James, lahir pada tahun 1981 di Amerika Serikat. Dia dijatuhi hukuman atas Kejahatan dunia Cyber pada usia 16 tahun. Dia menggemparkan dunia dengan menjebol Situs Departemen Pertahanan Amerika Serikat, Tak hanya itu dia pun mencuri (mendowload) software NASA yang harganya diperkirakan mencapai $1,7 juta. Akibatnya NASA harus mematikan server dan sistemnya selama 3 minggu dan menghabiskan $41.000 untuk memperbaiki sistem yang telah dibobol James. 6 bulan setelah aksinya itu ia ditangkap polisi setempat pada jam 6 pagi di rumahnya. Ia dijatuhi hukuman 6 bulan tahanan selama 6 bulan karena masih dibawah umur dan tahanan percobaan/tahanan rumah hingga usia 21 tahun dan tidak boleh berinteraksi dengan komputer selama hukumannya berangsung. Mengagumkan bukan?hhehe. Tak hanya track record nya yang menjadi perbincangan, pada 18 Mei 2008 Jonathan James dinyatakan tewas oleh polisi setempat tanpa sebab yang pasti. Akibatnya banyak rumor yang beredar bahwa keberadaannya dihapus dan kini ia menjadi milik negara. Ia bekerja untuk pemerintah Amerika sebagai agen khusus. Namun begitu rumor ini belum tentu benar, jadi boleh percaya boleh tidak.hhehe

Nah itu dia tentang Hacker-Hacker terbaik di dunia "versi Zanu-Zone". Semoga dapat memberikan inspirasi dan semoga bermanfaat yah ^_^